Conteúdo de Marca

patrocínio

Ao contrário do que muitos pensam, os ataques, cada vez mais sofisticados, não visam apenas as grandes empresas. Pequenas e médias corporações também estão na mira.

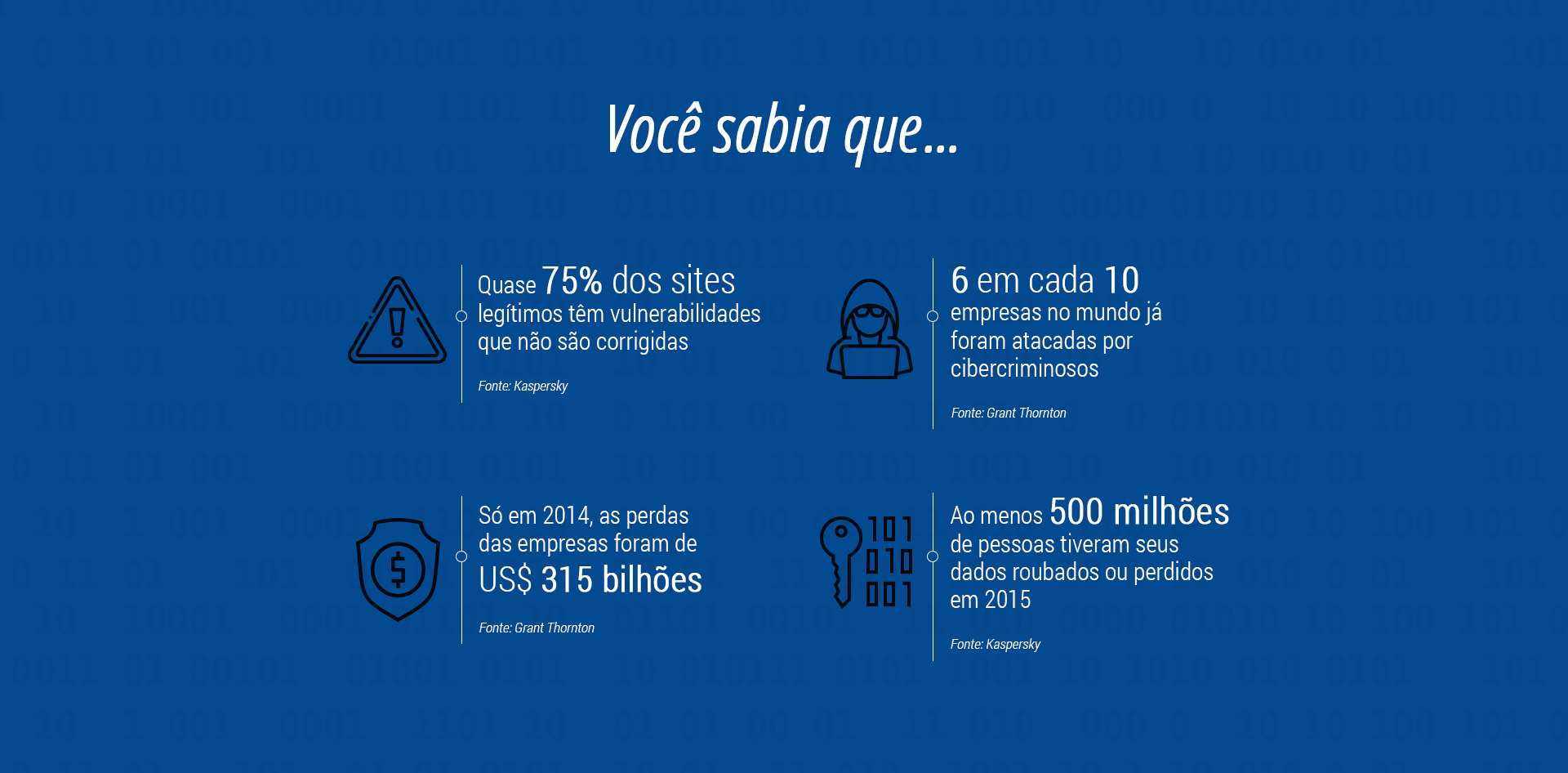

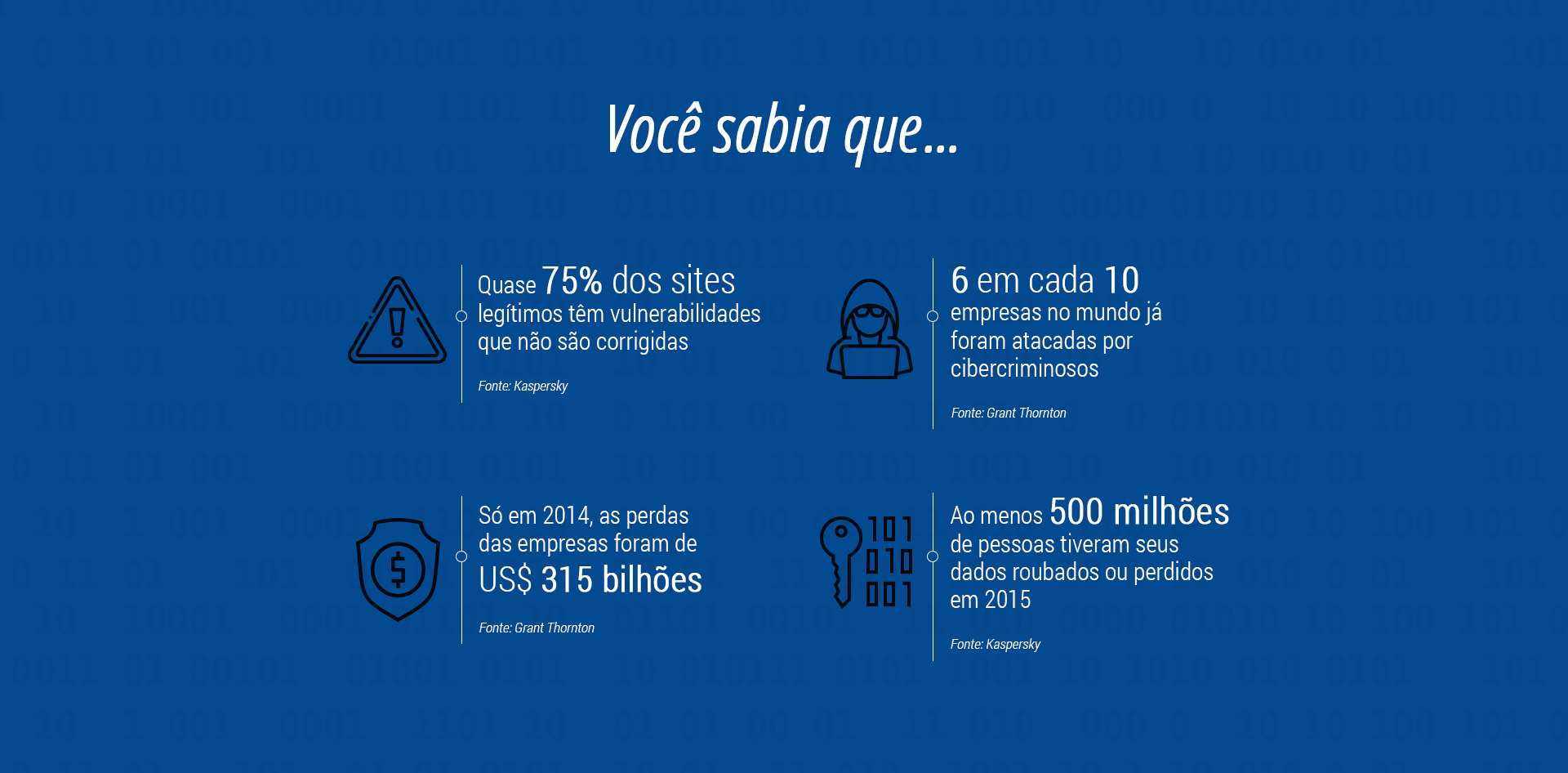

No ano passado, a companhia de segurança Kaspersky fez um levantamento apontando que 43% das tentativas de roubo de dados via e-mail (spear phishing) feitas por hacker em empresas, visavam as pequenas e médias —com até 250 empregados. Em 2011, esse número era apenas 18%. O risco de ataque é de 1 em cada 40 para empresas de pequeno porte. Entre as empresas com mais de 2.500 funcionários, a porcentagem do total de ataques caiu de 50% em 2011 para 35% em 2016.

“Grande parte das empresas não dá a devida importância para a segurança de seus dados. Já trabalhei em um lugar onde, com um simples telefonema para o pessoal de contabilidade, obtive a senha da conta do banco da empresa. Foi assim que consegui mostrar a importância do assunto”, conta Michel Soluti, que hoje é CEO da Soluti, empresa de certificação digital.

Já faz tempo que a sofisticação dos ataques está ligada intimamente ao número cada vez maior de informações das empresas circulando na rede. Se antes, boa parte dos ataques eram feitos apenas para provar a capacidade de um cibercriminoso em invadir um determinado sistema, hoje essas informações valem dinheiro.

Os ransomwares —programas maliciosos que “sequestram” dados e só os devolvem mediante pagamento—, fizeram diversas vítimas ao longo de 2016. Estudos apontam que durante o ano passado, esse tipo de ataque a empresas cresceu três vezes, passando de um ataque a cada 2 minutos para um a cada 40 segundos.

Além do sequestro, a venda de dados no mercado negro virtual, principalmente na deep web, também é um dos principais estímulos para os hackers. Para se ter uma ideia, em 2016, dados de mais de 17 milhões de usuários do Linkedin estavam a venda no mercado negro por pouco mais de US$ 2.000.

Além de dados de usuários e senhas, alguns empresários deparam-se com o roubo de código-fonte, descrições de plano de marketing ou novos produtos e vazamento de informações confidenciais para concorrentes.

Foi o que aconteceu com o programador e empreendedor Sérgio Silva* (*nome fictício), que, em 2015, descobriu que um de seus funcionários havia roubado a descrição e o código-fonte de um dos produtos da empresa de tecnologia que ele administrava. “Não tinha ideia que ele tinha acesso a tudo. Um dos funcionários compartilhou sua senha e ele teve acesso a tudo”, conta o programador que não quis se identificar para a matéria.

Já Sandro Camargo, que hoje é arquiteto de soluções da empresa A System, conta que participou de um caso quando trabalhava em uma empresa de TV por assinatura que envolveu vazamento de informações por e-mail. “Detectamos e-mails de um gerente comercial enviando informações confidenciais para o seu e-mail pessoal. até que um dia ele enviou um desses e-mails diretamente para o concorrente direto”, conta. O profissional foi desligado da empresa e processado.

Com tantas informações armazenadas em estruturas em Cloud (na famosa nuvem) e trafegando pela rede, nem sempre é fácil monitorar todos os acontecimentos. Um velho clichê da segurança resume bem a situação —existem dois tipos de empresas no mundo: as que já sabem que foram hackeadas e as que ainda não sabem.

“Estimativas indicam que metade das companhias do mundo terá estruturas em Cloud ou Data Centers externos para recuperação de desastres primários até o ano que vem e, já em 2020, cerca de 30% das 2.000 maiores empresas globais estarão impactadas por grupos de ciberativistas ou cibercriminosos”, diz Mário Rachid, Diretor Executivo de Soluções Digitais da Embratel.

Para não cair na lista das empresas que “ainda não sabem”, muitas companhias têm optado por buscar serviços e ajuda de outras empresas especialistas, capazes de monitorar e prever determinados acontecimentos.

É o caso do Embratel Cyber Intelligence, uma solução lançada em 2016 pela Embratel capaz de identificar previamente possíveis ameaças, inclusive monitorando o que acontece no tráfego da rede e detectando movimentos na Deep Web, Dark Web e de dispositivos de Internet das Coisas.

De regra geral, a partir da coleta de dados nos clientes, a Embratel cria um perfil com as caraterísticas técnicas de cada estrutura. Diante de qualquer alteração, as empresas são avisadas imediatamente sobre movimentos indevidos e sobre as melhores estratégias de defesa para se protegerem das ameaças e para prevenirem novos ataques de negação de serviço (DDoS).

“Nossa nova solução pode ajudar as empresas a analisarem seus níveis de proteção e a monitorarem, com inteligência preditiva, eventuais movimentos na Internet”, diz o Diretor Executivo da Embratel.

Costumo dizer que sempre achamos que a quebra da segurança nunca vai acontecer com a gente. Até que acontece. Além de bons softwares, acho que a empresa também precisa se preocupar com treinamento de seus funcionários. Eles precisam estar atentos e saber as consequências que uma simples senha compartilhada pode trazer em termos de segurança para a empresa.

Acredito que as empresas precisam estar atentas para executar sempre as principais "boas práticas" em segurança de dados, ter colaboradores de confiança e, no caso de dados em nuvem, contratar sempre empresas com as melhores referências no mercado. Alguns reais a mais por mês podem significar incontáveis noites de sono tranquilas.

Infelizmente, quando se trata de segurança da informação, nós não dependemos somente da tecnologia. Na mesma velocidade em que a tecnologia avança para nos oferecer mais comodidade e segurança, os hackers estudam intensamente os dispositivos, programas e redes de computadores e podem invadir os sistemas.

Embora as tecnologias usadas pelos hackers sejam cada vez mais sofisticadas —com a possibilidade de invadir de computador a porta de hotel, por exemplo— o raciocínio para a entrada nas redes é bastante semelhante entre eles e não mudou muito ao longo dos anos.

O primeiro passo dos cibercriminosos é escolher o alvo e levantar o maior número possível de informações sobre ela. Para isso, é preciso detectar programas-chave com possíveis brechas de segurança, endereços de IP e perfis importantes que podem armazenar dados corporativos sigilosos.

Após levantarem essas informações, começam uma varredura para detectar aplicativos vulneráveis que estão rodando na empresa e maneiras de acessá-los.

Assim que o ponto de entrada é encontrado, o hacker começa o processo para compremeter servidores e se infiltrar na rede. Em muitos casos, a porte de entrada pode ser o computador de um funcionário mais desatento.

De acordo com um relatório divulgado pela Intel Security, os cinco tipos de ataques preferidos pelos hackers são: ataques pelo browser, ataques evasivos, ataques furtivos, ataques SSL e ataques de negação de serviço.

No começo de 2016, o Linkedin, rede de contatos profissionais, orientou milhões de usuários a trocarem suas senhas. Um hacker havia anunciado a venda de um suposto pacote de dados de acesso de 117 milhões de contas obtidas em um vazamento em 2012. Naquele ano, os servidores da empresa foram invadidos e estima-se que 6,5 milhões de usuários tiveram suas senhas roubadas.

O grupo varejista com mais de 2.000 lojas nos EUA teve os dados de mais de 94 milhões de clientes roubados do banco de dados da empresa, inclusive os números de seus cartões de débito e crédito. O prejuízo da empresa foi de US$ 68 milhões.

Em 2011, um ataque aos servidores da rede online do Playstation, videogame da Sony, expôs os dados de quase 80 milhões de usuários, inclusive senhas e números de cartões de crédito, que não estavam criptografados. A rede ficou fora do ar por mais de 40 dias e o prejuízo da empresa foi de cerca de US$ 24 bilhões.

Outra rede varejista americana, a Target, também foi vítima de um ataque que afetou 70 milhões de consumidores. Os invasores conseguiram nomes, números de cartões de crédito e débito, códigos de segurança etc. O prejuízo potencial da empresa ultrapassou US$ 1 bilhão de dólares.

Segurança da informação: Os dados da sua empresa estão seguros?

Clique aqui para ler o conteúdo completo.