Divulgação/Facebook Inti De Ceukelaire

Divulgação/Facebook Inti De Ceukelaire UOL: Você poderia nos contar um pouco sobre sua história e seu trabalho como pesquisador de segurança digital?

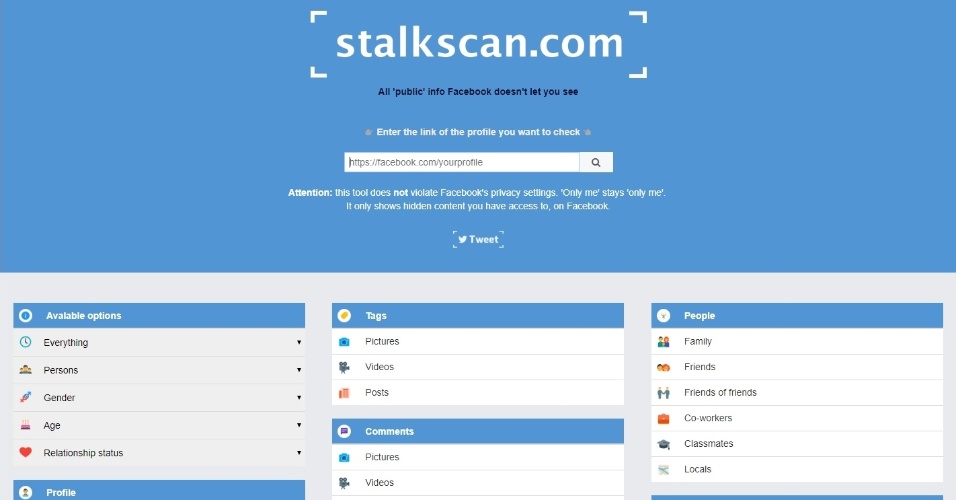

Inti De Ceukelaire: Eu trabalho como hacker ético e caçador de recompensas, mas também sou um defensor da privacidade. Eu escrevi alguns artigos sobre o Facebook anteriormente que levaram a mudanças em sua plataforma. Eu também tenho um site chamado stalkscan.com que expõe os perigos da pesquisa gráfica [mecanismo de busca semântico dentro do Facebook].

UOL: Como você descobriu o vazamento no Nametests.com? O que o motivou a participar do programa de recompensa por abuso de dados do Facebook?

Inti De Ceukelaire: Como um usuário do Facebook, estou preocupado com a minha privacidade e dos meus amigos. Fiquei chocado com o escândalo do Cambridge Analytica e queria conhecer os fatos sem toda a tagarelice de relações públicas. É por isso que decidi ver por mim mesmo como nossos dados estão protegidos.